客户端 VPN 操作系统配置

本文概述在常用操作系统上配置客户端 VPN 连接的说明。有关客户端 VPN 的详细信息,请参阅我们的文档。

To view this page in English, click here.

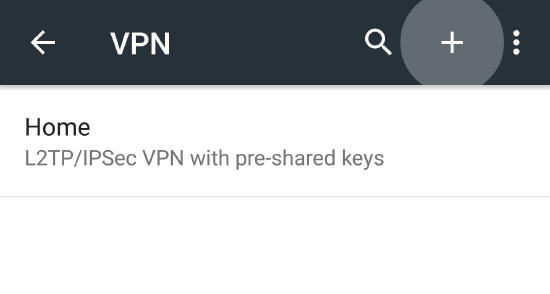

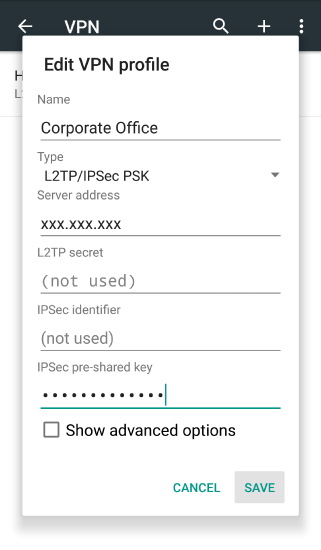

Android

要配置 Android 设备以连接到客户端 VPN,请按照下列步骤操作:

- 导航至设置 -> 无线和网络 -> VPN

- 点击加号图标,添加额外的 VPN 配置文件

-

为连接输入 VPN 名称。

-

在类型下拉列表中,选择 L2TP/IPSEC PSK VPN

-

在服务器地址下输入 MX 设备的公共 IP(在控制面板中的安全设备 > 监控 > 设备状态 > 上行链路中)。

-

在 IPSec 预共享密钥下输入预共享密钥。

-

保存配置。

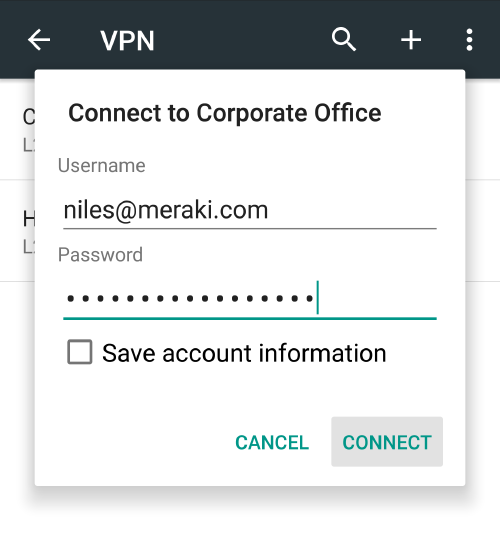

连接时,系统将提示您输入凭证。

Chrome 操作系统

基于 Chrome 操作系统的设备可以进行配置,连接到 MX 安全设备上的客户端 VPN 功能。这一功能可以使远程用户安全地连接到局域网。本文介绍在 Chrome 操作系统设备上如何配置 VPN 连接。有关如何设置 MX 的客户端 VPN 功能以及如何从其他操作系统连接的详细信息,请访问 MX 文档。

- 如果您尚未登录,请登录 Chromebook。

- 点击帐户图像所在的屏幕底部状态区域。

- 选择设置

- 。

- 在“网络连接”部分,点击添加连接。

- 选择添加专用网络。

- 在显示的文本框中,填写以下信息:

- 服务器主机名:客户端要连接的 MX 的 DNS 名称或 IP 地址。

- 服务名称:您可以酌情为此连接指定任何名称,例如“工作 VPN”。

- 提供商类型:选择 L2TP/IPsec + 预共享密钥。

- 预共享密钥:这是在 MX 上配置客户端 VPN 时创建的密钥。

- 用户名:连接 VPN 所用的凭证。如果使用 Meraki 身份验证,这将是一个电子邮件地址。

- 密码:连接 VPN 所用的凭证。

- 点击连接。

有关在 Chrome 操作系统中配置 VPN 连接的更多信息,请访问 Google 支持页面。

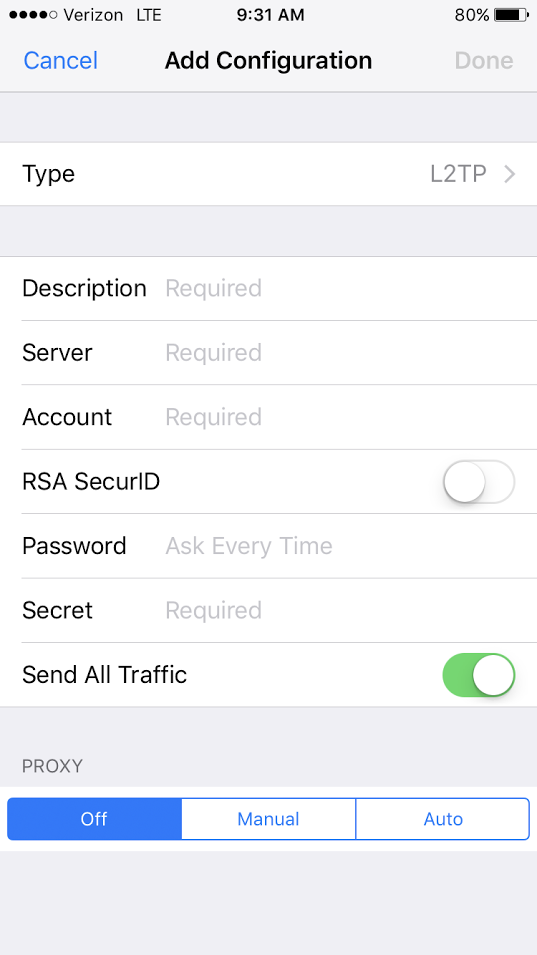

iOS

请注意,iOS 不支持通过热点进行客户端 VPN 连接。如果 iOS 设备被设置为热点,则该设备和连接到该热点的任何设备都不能建立客户端 VPN 连接。

要配置 iOS 设备以连接到客户端 VPN,请按照下列步骤操作:

- 导航至设置 -> 通用 -> VPN -> 添加 VPN 配置…

- 在显示的添加配置屏幕上,将类型设置为 L2TP

- 。

- 输入 VPN 连接的说明。

- 输入 MX 设备的公共 IP(在控制面板中的安全设备 > 监控 > 设备状态 > 上行链路中)作为服务器。

- 在帐户下,输入连接客户端 VPN 所用的用户名。

- 如果需要,请输入密码。如果密码留空,则设备每次尝试连接到客户端 VPN 时,都需要输入密码。

- 输入 VPN 密钥。

- 确保发送所有流量设置为“启用”。

- 保存配置。

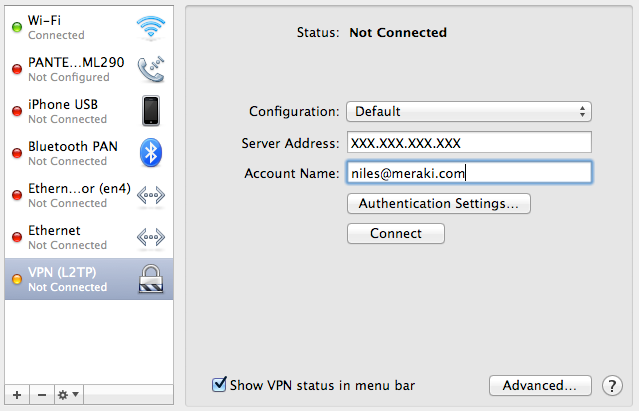

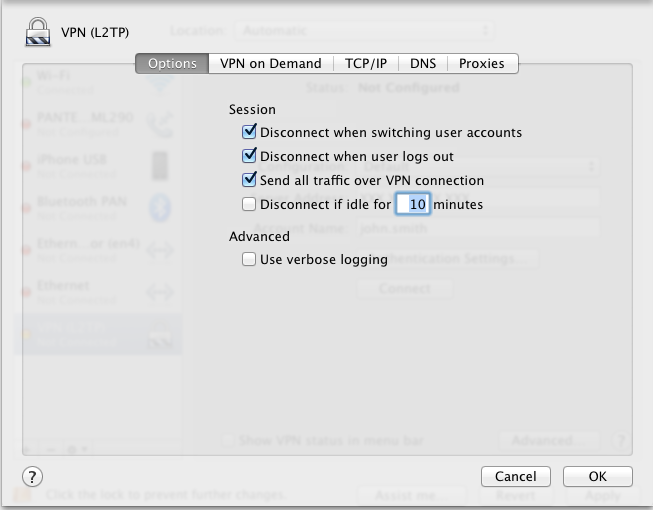

以下说明在 Mac OS 10.7.3 (Lion) 上测试。

从 Mac 应用菜单中打开系统偏好设置 > 网络。点击“+”按钮创建一个新服务,然后选择 VPN 作为接口类型,并从下拉菜单中选择 L2TP over IPsec。

- 服务器地址:输入公共 IP 地址(在控制面板中的安全设备 > 监控 > 设备状态 > 上行链路中)。

- 帐户名称:输入用户的帐户名称(基于 AD、RADIUS 或 Meraki 托管身份验证)。

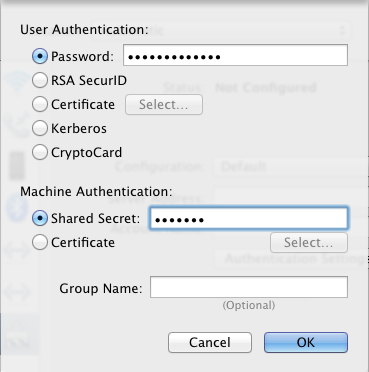

- 用户身份验证 > 密码:用户密码(基于 AD、RADIUS 或 Meraki 托管身份验证)。

- 机器身份验证 > 共享密钥:您在 MX 的“配置 > 客户端 VPN”设置中创建的预共享密钥。

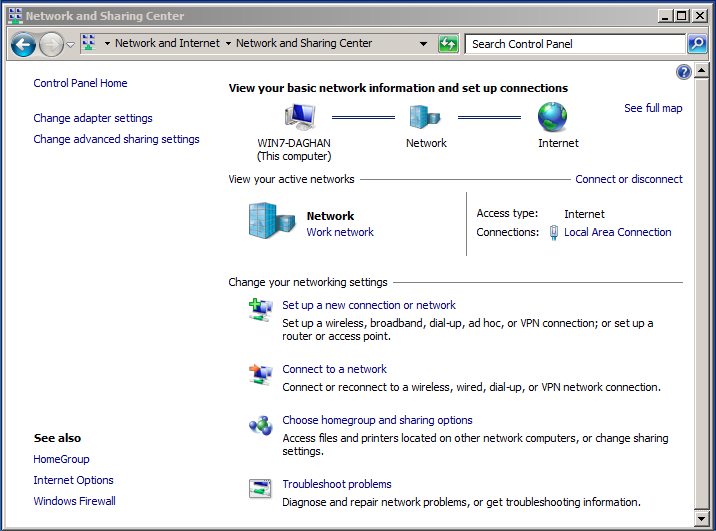

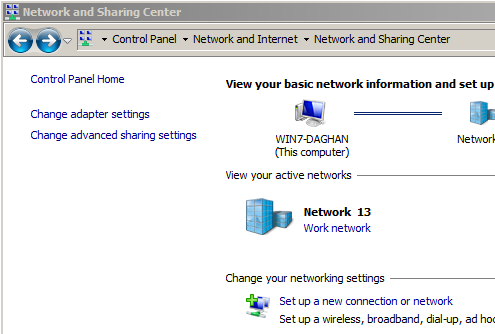

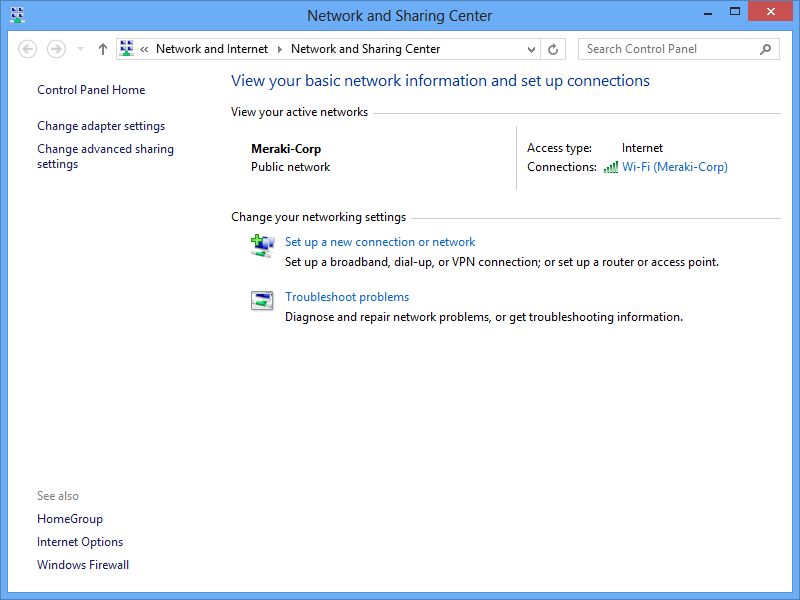

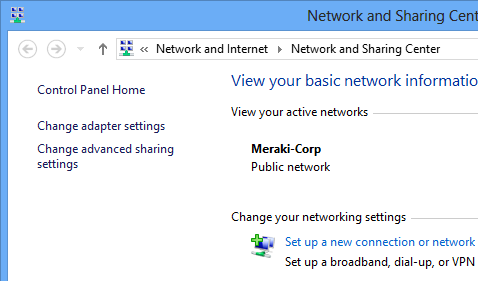

打开开始菜单 > 控制面板,点击网络和 Internet,然后点击查看网络状态和任务。

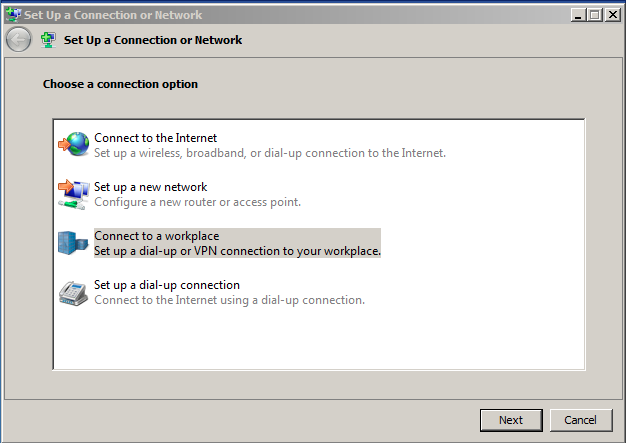

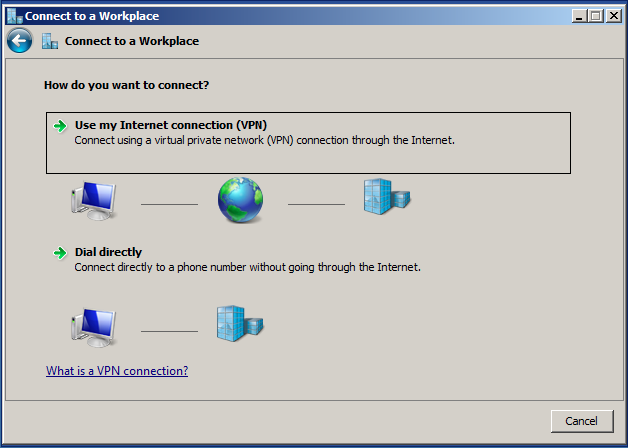

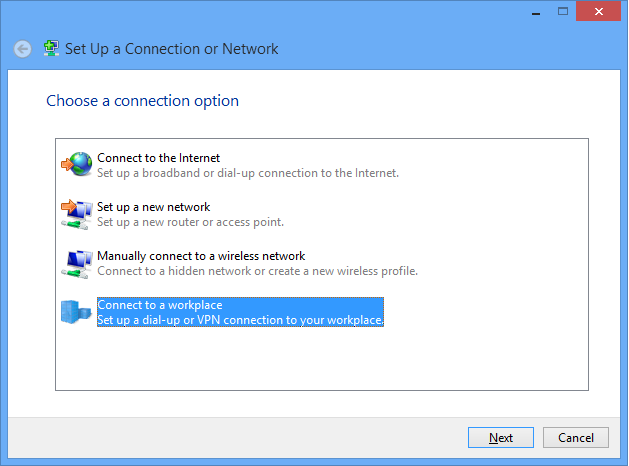

在设置连接或网络弹出窗口中,选择连接到工作区(设置到您的工作区的拨号或 VPN 连接)。

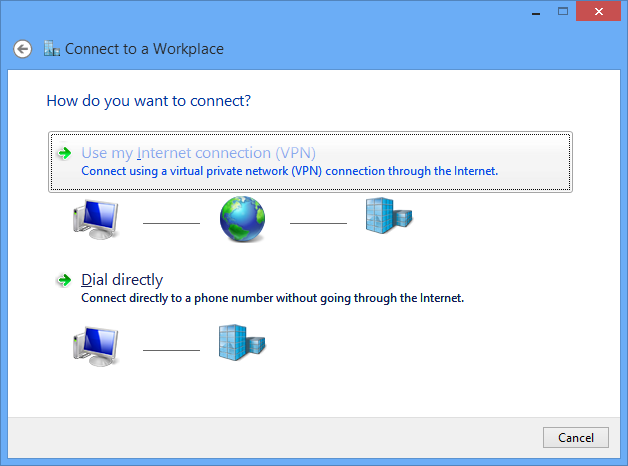

在连接到工作区对话框窗口中,选择使用我的 Internet 连接 (VPN)。

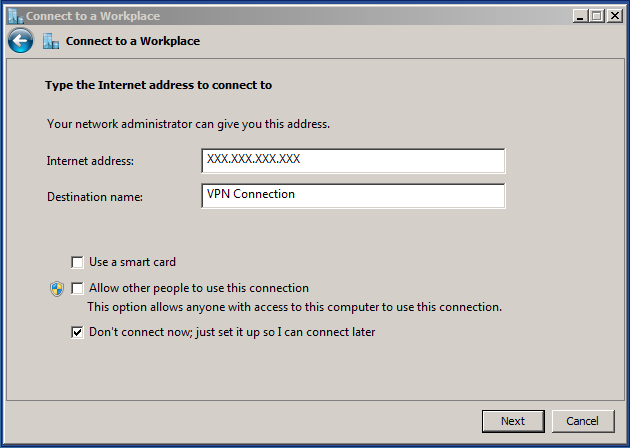

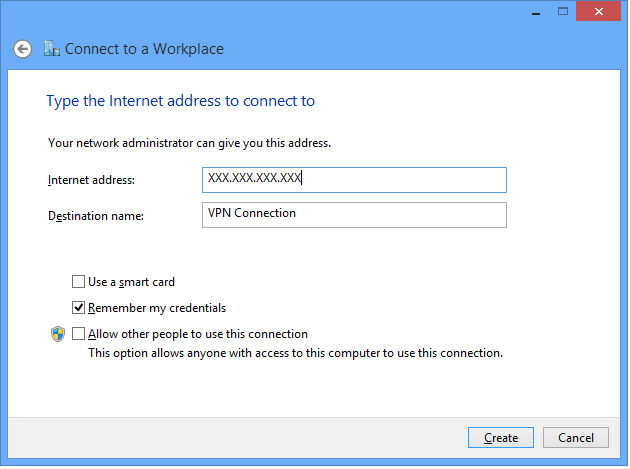

在连接到工作区对话框中,输入:

- Internet 地址:输入 MX 设备的公共 IP 地址(在控制面板中的安全设备 > 监控 > 设备状态 > 上行链路中)。

- 目标名称:(可选)输入 VPN 连接的名称。

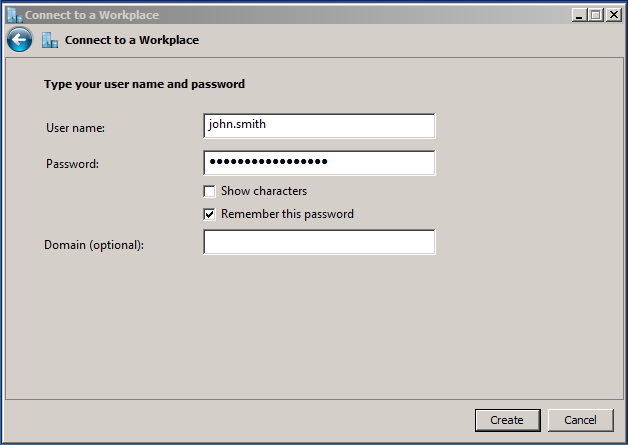

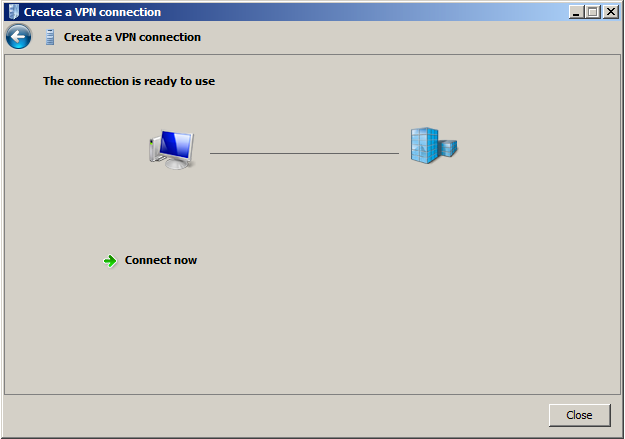

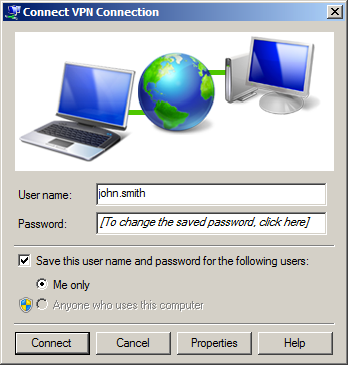

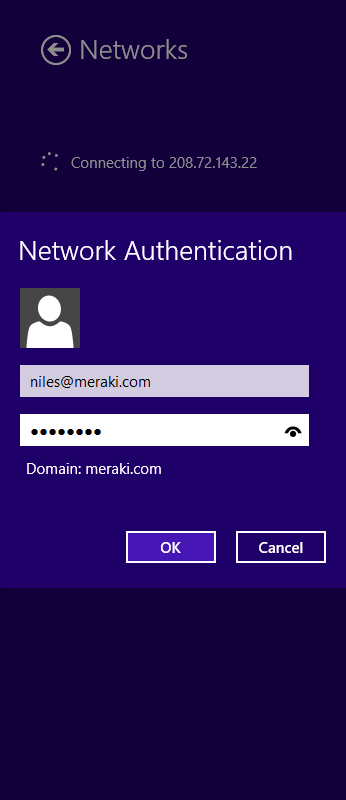

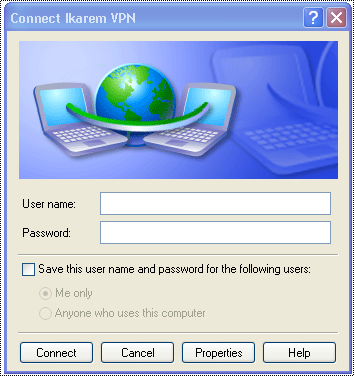

点击下一步。在下一个对话窗口中,输入用户凭证,然后点击创建。

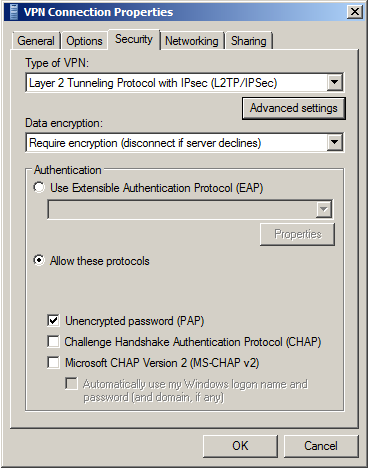

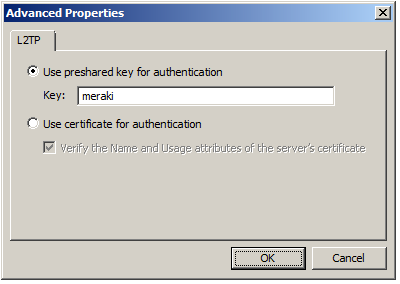

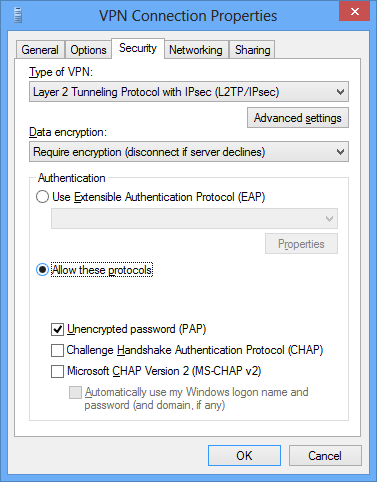

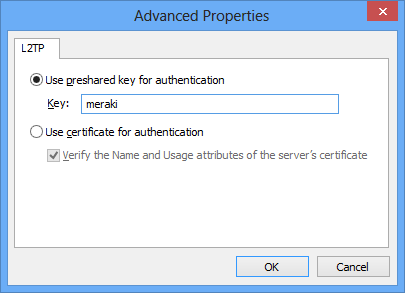

点击高级设置。

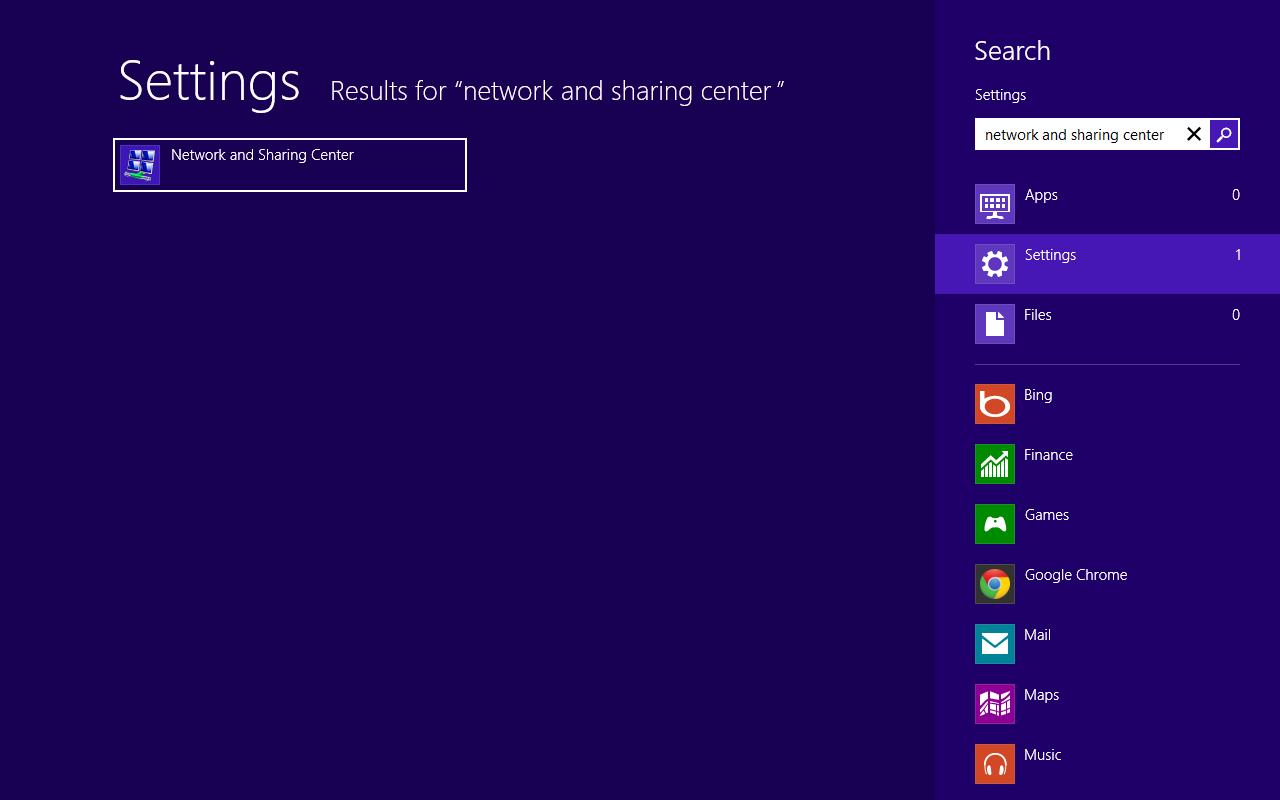

打开开始菜单 > 网络和共享中心并点击设置。

在设置连接或网络弹出窗口中,选择连接到工作区。

(设置到您的工作区的拨号或 VPN 连接)。

在连接到工作区对话框窗口中,选择使用我的 Internet 连接 (VPN)。

在连接到工作区对话框中,输入:

- Internet 地址:输入 MX 设备的公共 IP 地址(在控制面板中的安全设备 > 监控 > 设备状态 > 上行链路中)。

- 目标名称:(可选)输入 VPN 连接的名称。

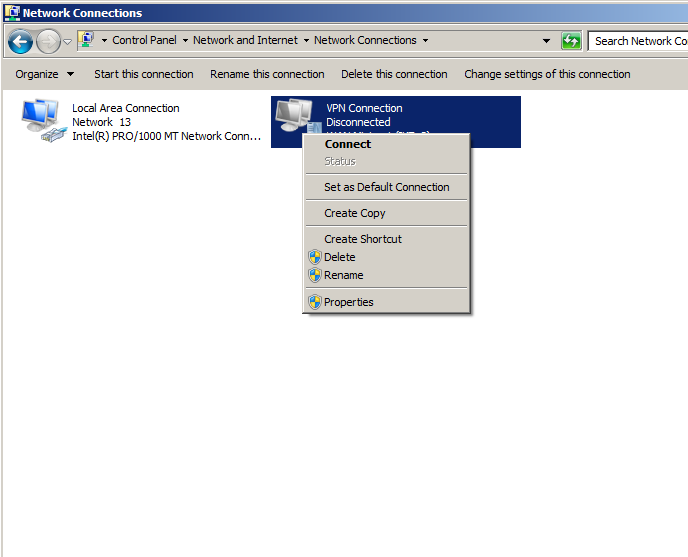

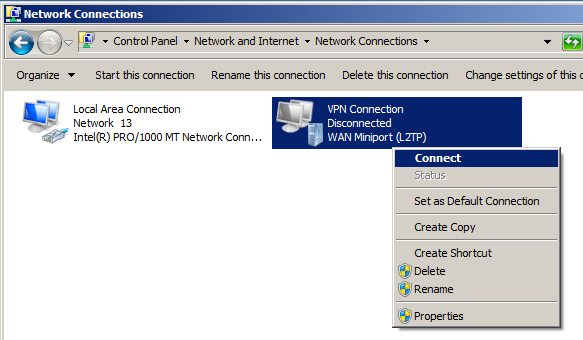

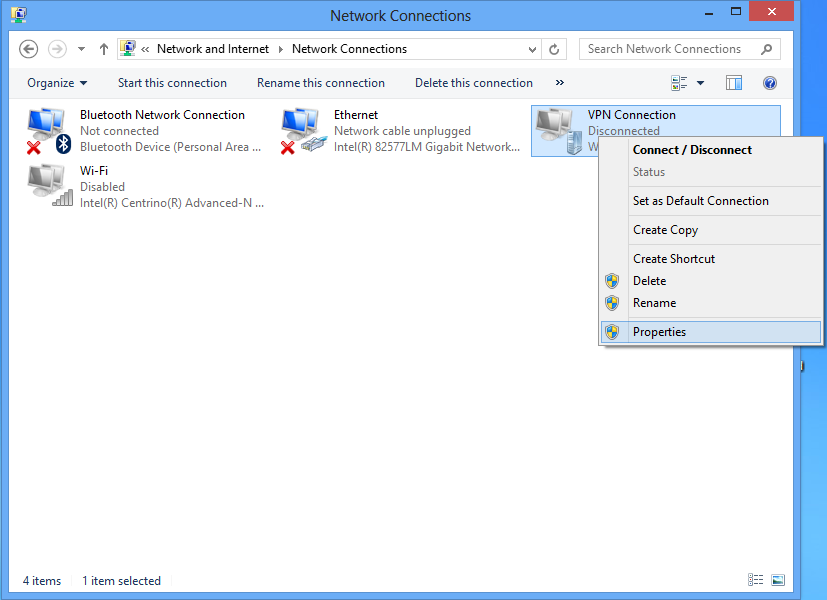

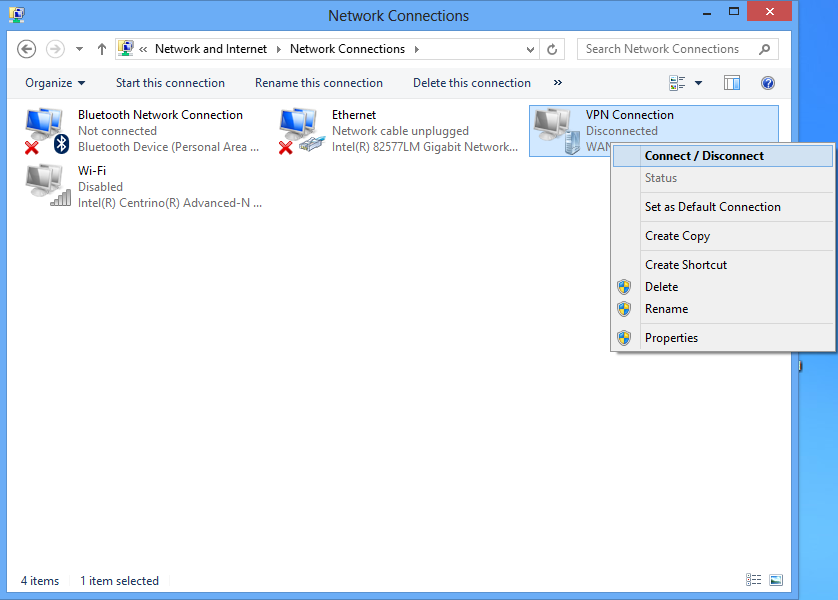

返回网络和共享中心,然后点击更改适配器设置。

点击高级设置。

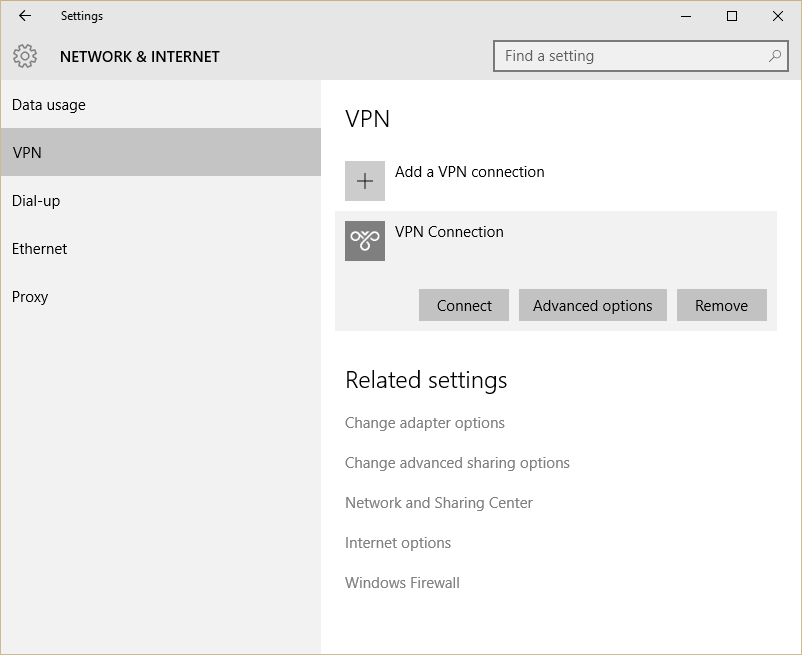

Windows 10

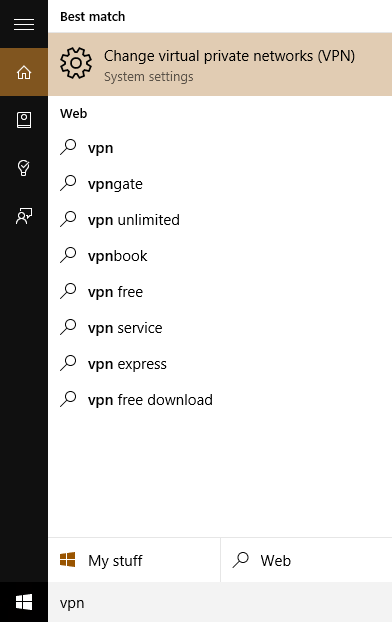

打开开始菜单 >,搜索“VPN”,然后点击“更改虚拟专用网络 (VPN)”。

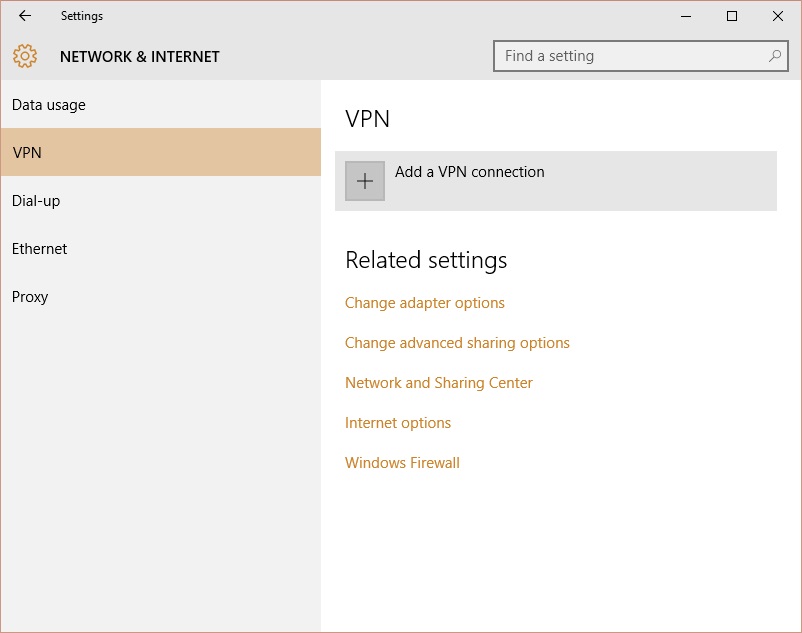

从 VPN 设置页面,点击添加 VPN 连接。

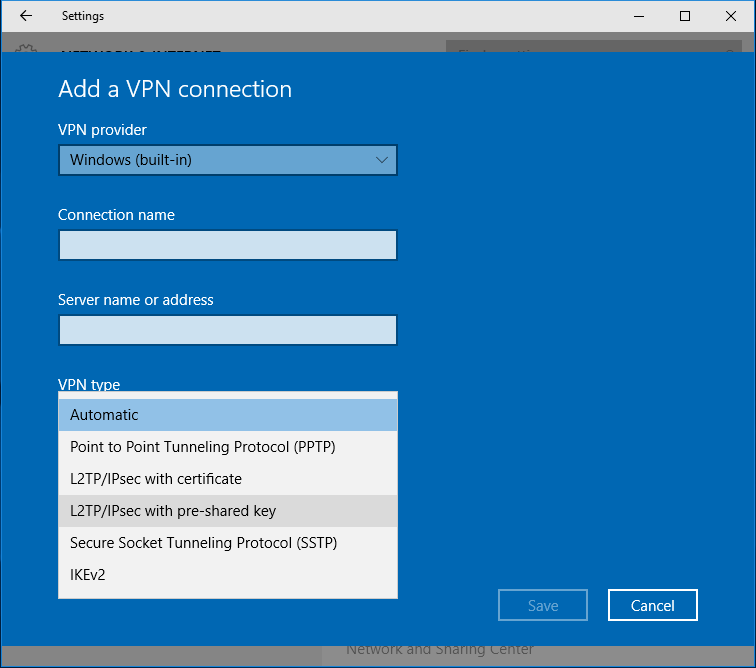

在“添加 VPN 连接”对话框中:

- 将 VPN 提供商设置为“Windows(内置)”

- 为 VPN 连接提供连接名称

- 指定公共 IP 地址(在控制面板中的安全设备 > 监控 > 设备状态 > 上行链路中)或主机名作为服务器名称或地址

- 选择使用预共享密钥的 L2TP/IPsec 作为 VPN 类型

- 提供用户名和密码(可选)

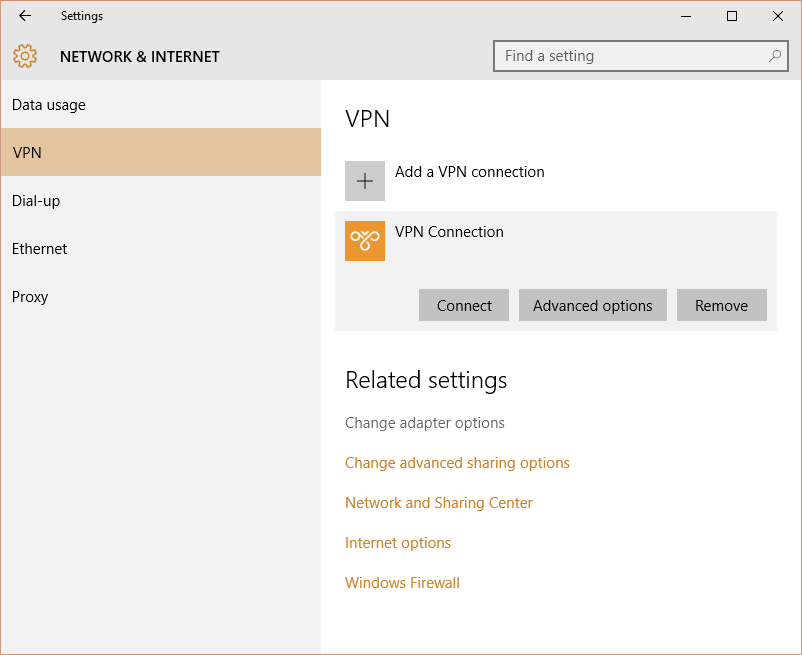

在 VPN 连接创建后,点击相关设置下的更改适配器选项。

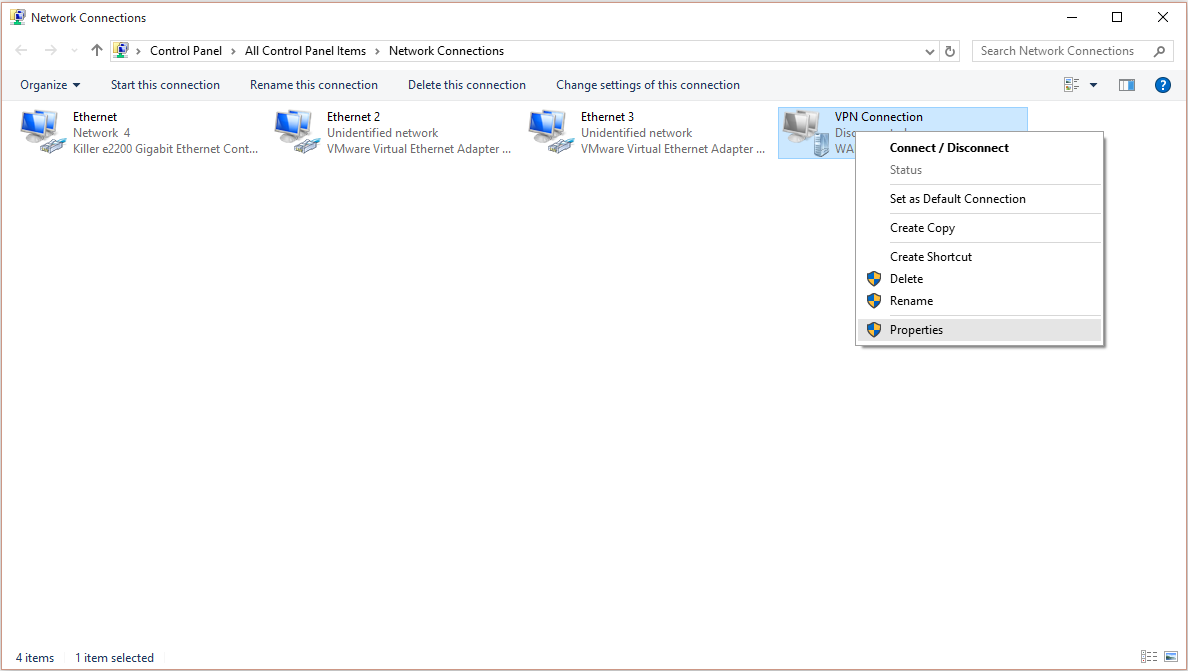

从适配器列表中右键点击 VPN 连接,然后点击属性。

点击高级设置

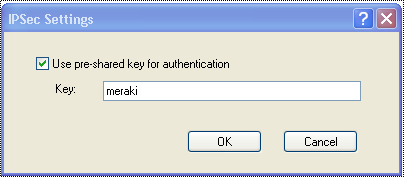

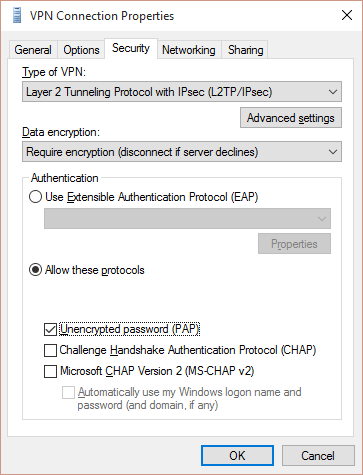

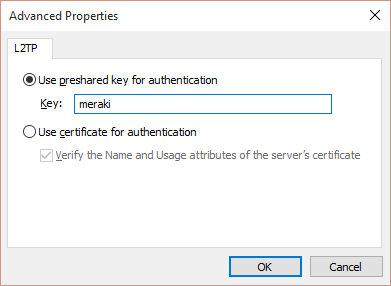

在高级属性对话框中,选择使用预共享密钥进行身份验证,然后输入与控制面板中的客户端 VPN 设置相同的密钥。注意:如果您为员工启用客户端 VPN,则需要分发此密钥。

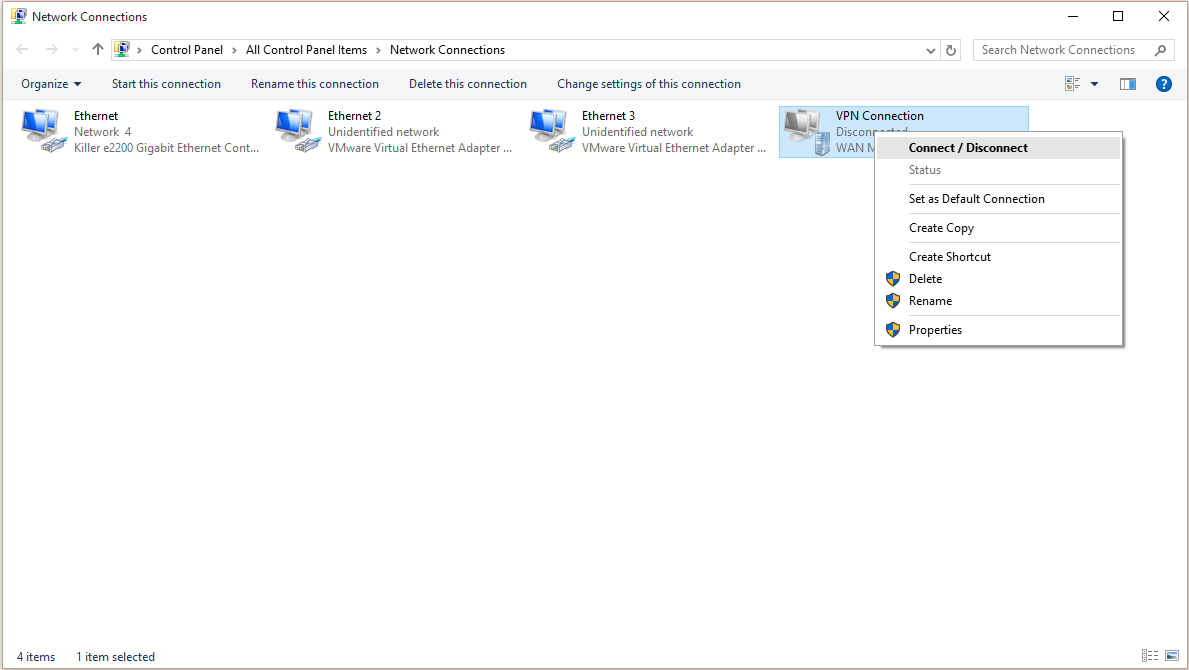

返回网络连接窗口,右键点击 VPN 连接并点击连接/断开连接。

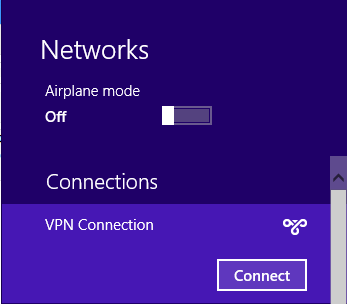

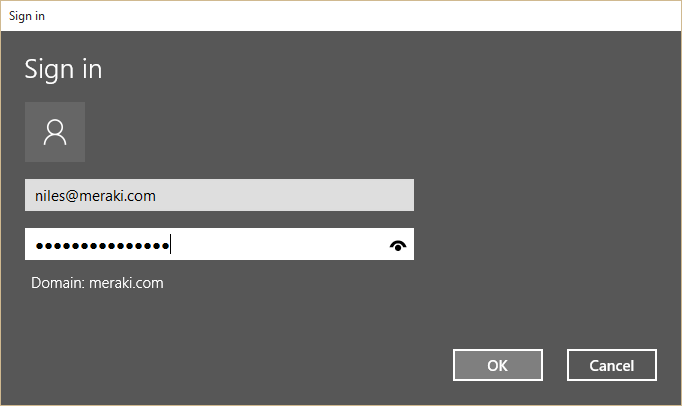

查找您的 VPN 配置文件,然后点击连接。

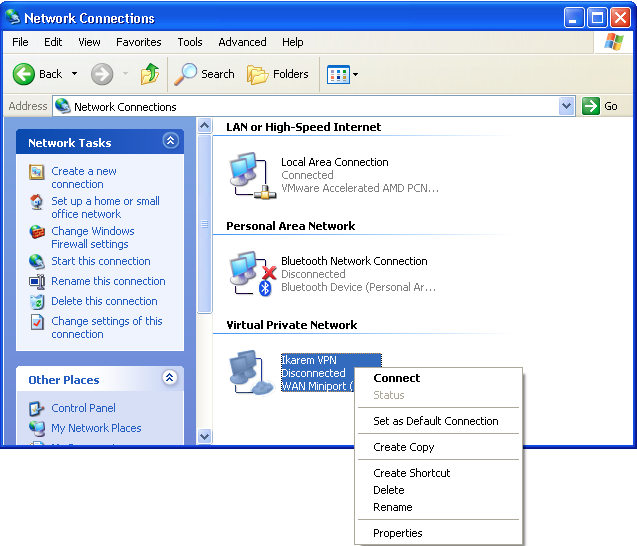

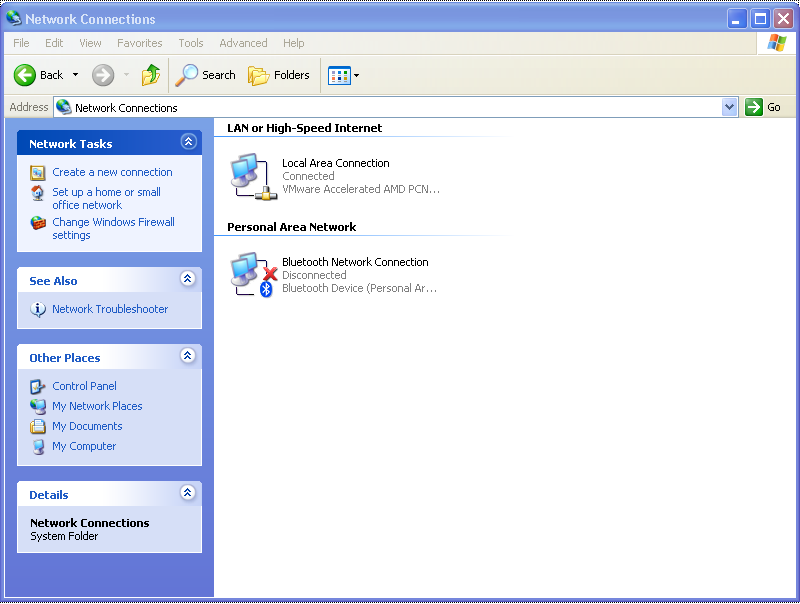

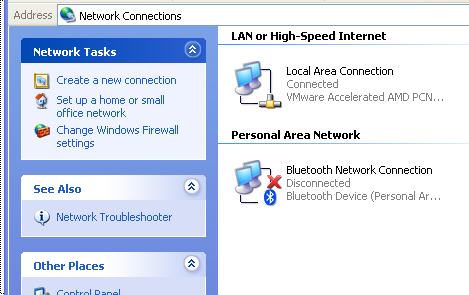

打开开始菜单 > 控制面板,然后点击网络连接

。

在网络任务部分,点击创建新连接。

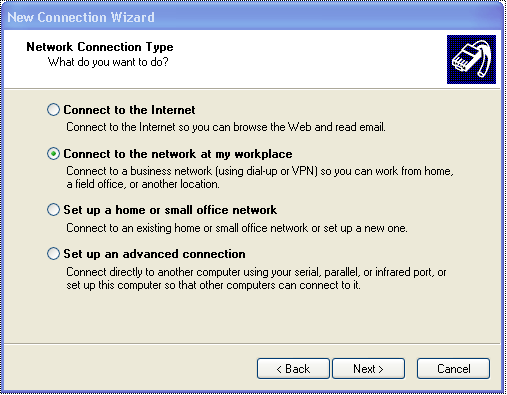

在新建连接向导窗口中,选择连接到我的工作区的网络。

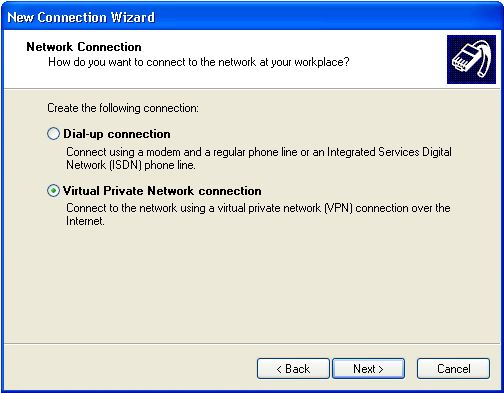

在下一部分中,选择虚拟专用网络连接。

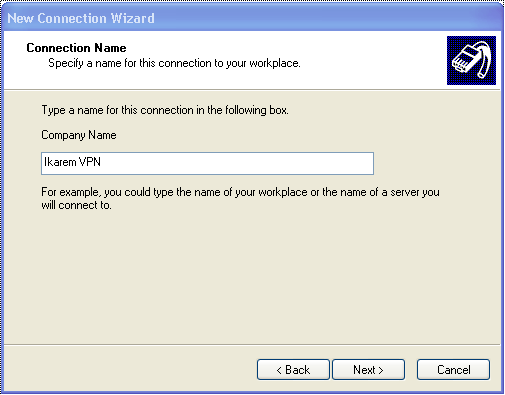

然后,提供这个连接的名称:

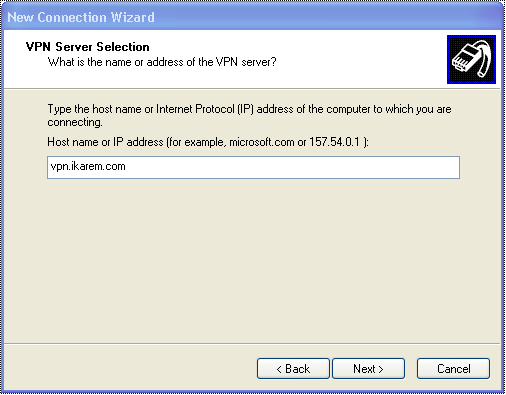

输入 MX 设备的公共 IP 地址(在控制面板中的安全设备 > 监控 > 设备状态 > 上行链路中):

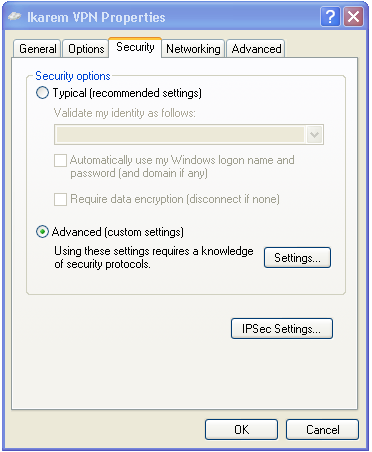

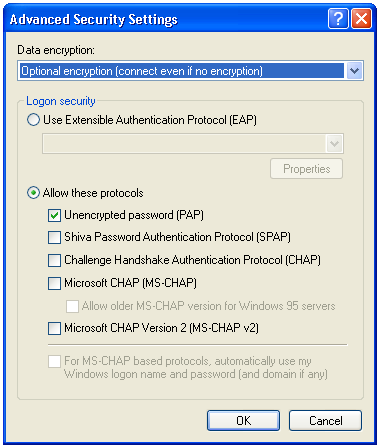

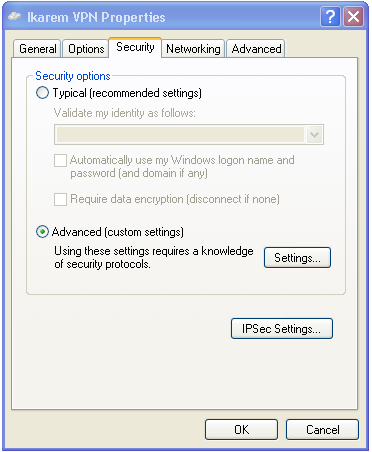

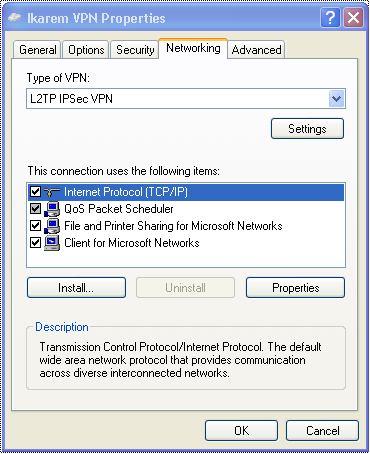

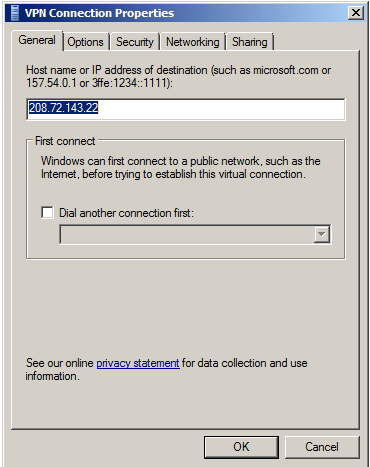

在连接 <连接名称> 框,点击属性

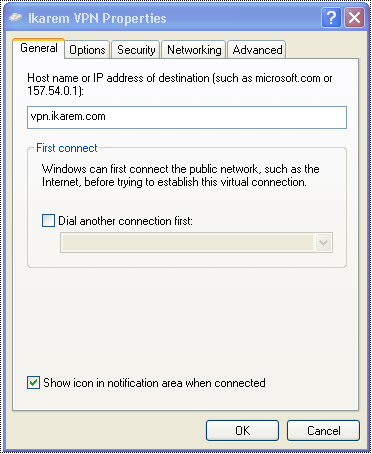

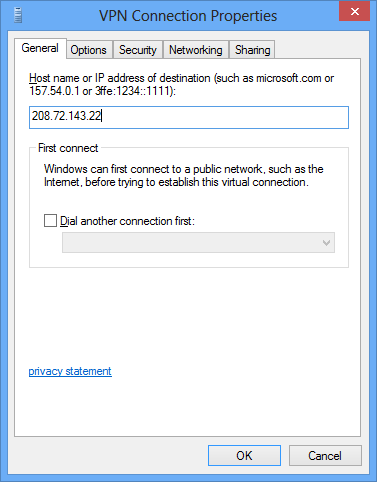

在常规选项卡中,验证 MX 设备的公共 IP 地址或 URL。