システムマネージャーとMeraki AP を組み合わせた証明書 Wi-Fi 認証

このドキュメントは原文を 2025年07月23日付けで翻訳したものです。

最新の情報は原文をご確認ください。

システムマネージャーはCisco Merakiワイヤレスネットワークと連携し、iOS、Android、OS X、Windowsクライアントに対して証明書ベース(EAP-TLS)認証を簡単に導入できます。これは、WPA2を利用しつつ、外部RADIUSサーバーの追加要件を回避し、シームレスかつ安全にユーザー認証を行いたいお客様に最適です。本記事では、このソリューションの実装例について説明します。

仕組み

システムマネージャーに登録された各デバイスには一意のSCEP証明書が付与されます。下記のように設定すると、この証明書がCisco Merakiアクセスポイントによるデバイス認証に使用されます。すべての処理はバックグラウンドで自動的に行われ、手動で認証情報を入力したり証明書を配布したりする必要はありません。

この方法では、ユーザー名とパスワードによる同じSSIDへの認証も可能ですが、ユーザー認証情報はユーザーページで管理する必要があります。

設定方法

以下の手順では、システムマネージャーとMR側の両方で証明書ベース認証を設定するプロセスを説明します:

対象デバイスへのタグ付与

この方法でモバイルデバイスから無線ネットワークへアクセスするには、手動でタグを付与します。タグについての詳細は、Using and Applying Tags in システムマネージャーの記事を参照してください。この場合、必要なタグを該当デバイスに付与してください。

デバイスは、接続先の無線ネットワークと同じ組織内のシステムマネージャーネットワークに登録されている必要があります。AndroidデバイスはAndroid 4.3以上を実行し、システムマネージャーアプリがインストールされている必要があります。

無線ネットワークのセットアップ

SCEP証明書によって認証される無線SSIDをセットアップします。これは新規SSIDでも既存のSSIDでも構いませんが、Association requirementsが以下のように設定されている必要があります。

- ワイヤレスネットワーク内のワイヤレス > 設定 > アクセス制御 に移動します。

- 目的のSSIDを選択します。

- セキュリティの項目で、エンタープライズ認証 -> Merakiクラウド認証を選択します。

- SM Sentry Wi-Fiの下で Sentry ネットワークの追加をクリックし、希望するネットワーク、範囲、タグを選択します。リストにあるタグのいずれかが付与されているデバイスが許可されます。組織内に複数のシステムマネージャーネットワークがある場合、ネットワーク名がタグの前に表示されます。

- 必要に応じて、このSSIDの追加設定を行います。

- 変更を保存をクリックします。

SSIDに接続する前に、タグ付与されたデバイスに自動的にプロファイルと証明書が配布されるまでしばらく時間をおいてください。デバイスはオンラインであり、システムマネージャーへのチェックインができる状態である必要があります。

デバイス上でのプロファイル確認

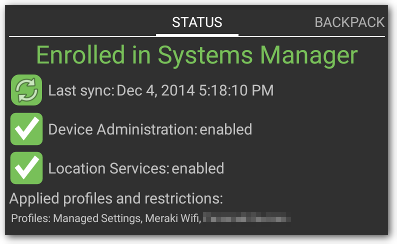

該当タグが付与された各デバイスには、Meraki Wifiというプロファイルが適用されます。これはシステムマネージャーのクライアント詳細ページで確認できます。

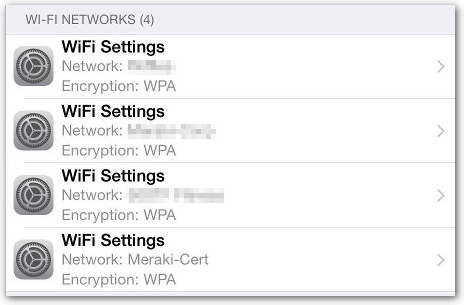

また、デバイス上でも確認できます。iOSデバイスの場合、一般 > デバイス管理 > Meraki Management > 詳細で確認します。SSID(この例ではMeraki-Cert)のWIFI NETWORKSエントリ、およびDEVICE IDENTITY CERTIFICATES下に「WiFi SCEP Certificate」と表示されている項目があるはずです。

Androidデバイスの場合は、システムマネージャーアプリを開き、「Meraki Wifi」用のプロファイルが存在することを確認します。この機能にはシステムマネージャーアプリが必須です。

アクセスの無効化

証明書によるクライアントデバイスの無線ネットワークアクセスを無効化するには、次のいずれかを実施してください: