L3/L7 ファイアウォールの処理について

この記事はこちらのヘルプ記事を翻訳したものです。

内容に不一致がある場合は英語版の内容が優先されます。

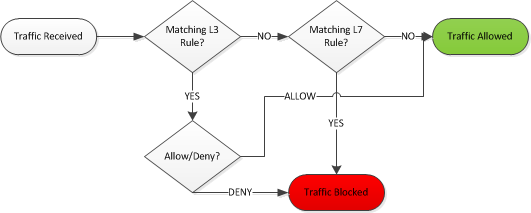

MR および MX のファイアウォールルールは、ルール一覧の上から順番に処理されます。また、レイヤー7(以後 "L7") ファイアウォールの処理は、レイヤー3(以後 "L3") ファイアウォールルールの処理が完了した後に行われます。設定済みのルール内で明示的に拒否していない場合、デフォルトでは "Allow All" ルールによりトラフィックは許可されています。

コンテンツフィルタリングのようなその他のセキュリティ機能はファイアウォールとは独立して動作しています。いずれかの機能でトラフィックが許可されていても他の機能で拒否されている場合には、該当のトラフィックは拒否されたままとなります。

また、MX で設定する L3 ファイアウォールはステートフルですが、L7 ファイアウォールはステートレスです。また、グループポリシーおよび MR で設定する L3/L7 ファイアウォールはどちらもステートレスです。

いずれのファイアウォールルールもファイアウォールが設定されたデバイスを通過するトラフィックが処理の対象になります。

L3/L7 ルールの例

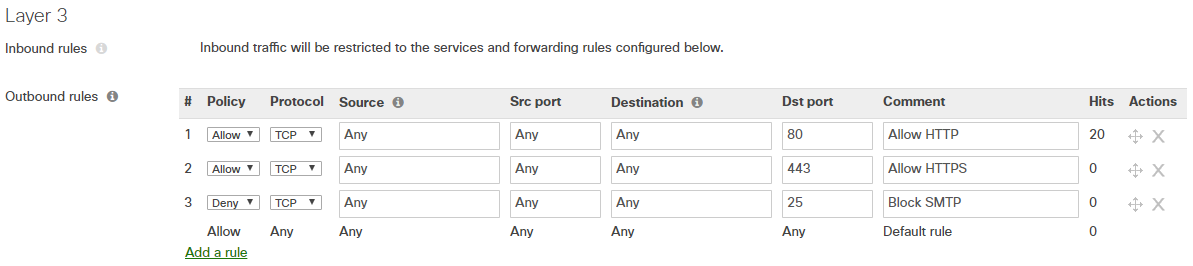

後述の例ではセキュリティアプライアンスネットワーク上で以下のように L3/L7 ファイアウォールルールが設定されています。

デフォルトで許可されるトラフィック

デフォルトでは、少なくとも1つのL3/L7ルールによって明示的にブロックされていない限り、アウトバウンドトラフィックは許可されます。この例では、L3ルールやL7ルールが設定されていないため、SSH(TCPポート22)のトラフィックはファイアウォールを通過します。

L3 ルール

- 該当なし

- 該当なし

- 該当なし

L7 ルール

- 該当なし

L3 ルールによって拒否されるトラフィック

この例では、SMTPトラフィック(TCPポート25)は、レイヤ3のルール3で明示的に拒否しているため、L3ファイアウォールによってブロックされます。レイヤ7のルールは、トラフィックがすでに L3 ルールでブロックされているため、無視されます。

L3 ルール

- 該当なし

- 該当なし

- 該当 - トラフィックを拒否

L7 ルール

- トラフィックが既にブロックされているので処理せず

L7 ルールによって拒否されるトラフィック

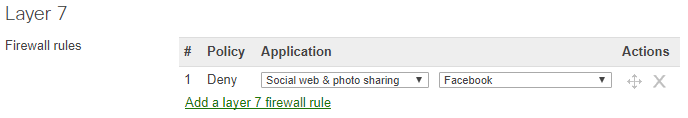

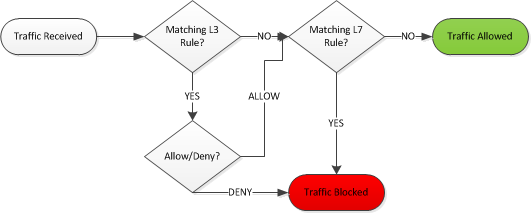

MR と MX では、L3ファイアウォールの後のL7ファイアウォールルールの処理が若干異なります。MR では、トラフィックがL3ファイアウォールの許可ルールにマッチした場合、そのトラフィックはL7ファイアウォールを完全にバイパスします。MX では、トラフィックがL3ファイアウォールのallowルールにマッチしても、L7ファイアウォールのルールでブロックされる可能性があります。

MR においてデフォルトの L3 ルールによって L7 ファイアウォールールがバイパスされることはありません。L7 ファイアウォールルールをバイパスするためには L3 ファイアウォールで明示的な許可が必要です。

MXでは、Facebook.comへのHTTPトラフィック(TCPポート80)は、レイヤー3のファイアウォールでは許可されていたにもかかわらず、レイヤー7のルール1で明示的に拒否しているため、L7ファイアウォールでブロックされます。

L3 ルール

- 該当 - トラフィックを許可

- 処理されず

- 処理されず

L7 ルール

- 該当 - トラフィックを拒否

MRでは、Facebook.comへのHTTPトラフィック(TCPポート80)は、レイヤ3のルール1が明示的に許可しているため、ファイアウォールを介して許可されます。

L3 ルール

- 該当 - トラフィックを許可

- 処理されず

- 処理されず

L7 ルール

- 既に許可されているため処理されず

MX の処理の流れ

グループポリシーで L3/L7 ファイアウォールルールを適用している場合も上図と同じ処理になります。

MR の処理の流れ