ループ検知・MACフラッピング検知

このドキュメントは原文を 2025年08月22日付けで翻訳したものです。

最新の情報は原文をご確認ください。

Meraki Learning Hub の無料オンライン トレーニングコースでさらに学びましょう:

概要

本記事では、ループ検出およびMACフラップ機能の動作と、その監視やトラブルシューティングへの活用方法について説明します。

ループ検出およびMACフラップ検出は、対応モデルにおいてMS12.8以降で利用できます。

対応モデル:MS130/MS120/MS210/225/250/350/355/390/410/420/425/450

MACフラップ検出はMS390でMS15.14以降からサポートされています。

まず、なぜこれらの機能が重要なのかを理解することが大切です。冗長構成は、リンクやネットワーク機器の障害発生時のダウンタイムを削減できますが、ネットワーク設計が複雑になりがちです。ユーザーやアプリケーションの増加に伴い、ネットワークの維持管理も困難になります。

冗長化の課題のひとつは、ループが発生することでブロードキャストストームを引き起こす場合があることです。対策としてSTP(スパニングツリープロトコル)を有効にすれば多くの場合はレイヤ2ループを防げますが、BPDUロスがあるとループは避けられません。これは以下のような原因で発生します。

- 全二重/半二重の不一致

- パケット破損:高頻度のパケット破損によりBPDUロスが発生する場合があります

- リソースエラー:高いCPU使用率によりBPDU送信が不十分となる場合があります

- 配線ショートやSTP設定ミス

これらの問題を検出するため、Merakiスイッチではループ検出およびMACフラップ検出が利用可能です。

ループ検出

ループ検出機能はMerakiスイッチでデフォルトで有効化されています。ループ検出用の制御パケットを送信し、それを監視することでループを検出し、Merakiダッシュボード上でイベントログ/SNMPトラップを生成します。

トポロジ内のすべてのスイッチは、すべてのアクティブな論理ポートから定期的にブロードキャストプローブパケットを送信します。デフォルトでは10秒ごとに送信されます。これらのプローブパケットは、ブロードキャストアドレス(ff:ff:ff:ff:ff:ff)、Cisco SNAP Organization Code(00:00:0c)、SNAP PID 0x013c で識別されます(下記の60秒間のパケットキャプチャ参照)。

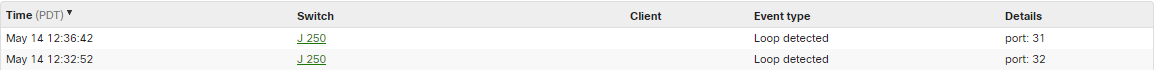

スイッチがこのパケットを受信し、自身のMACアドレスを検出した場合、ダッシュボードにループを報告し、以下のようなイベントログが生成されます。

初めてループが検出された場合は即座にイベントログが生成され、それ以降は同一情報でログが溢れるのを防ぐため30秒ごとにログが生成されます。

MACフラップ検出

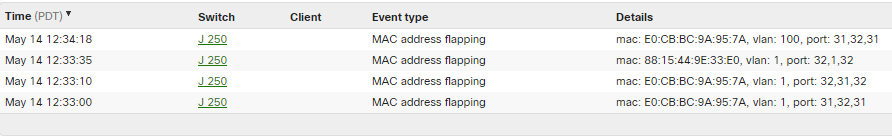

MACフラップ検出機能もMerakiスイッチでデフォルトで有効化されています。この機能はMAC転送テーブルを監視し、MACアドレスが10秒以内に2つ以上の異なるポートで3回以上学習された場合、下記のようにダッシュボードに報告されます:

注:上記の例では、クライアントがポート31→32→再び31と移動した場合にMACフラップイベントが発生します。これはトポロジにループが存在するか、無線クライアントがアクセスポイント間を高速に移動している可能性を示しています。

追加メモ

- ループ検出機能は、STP でブロックされているポートのログは記録しません。

- ループが発生している場合、ループ検出とMACフラップ検出の両方のログが見られることが想定されます。

- これらの機能は検出用のみであり、ブロードキャストストームからネットワークを保護するものではありません。

- イベントログの報告はスイッチの利用可能なCPUサイクルに依存します。ブロードキャストストームが激しい場合、ダッシュボードへのログ送信はCPUサイクルに余裕ができるまで遅延する場合があります。

- アクセスポイントがブリッジモードの場合、無線クライアントがMACアドレステーブルの有効期限よりも早くAP間を移動した場合にMACフラップイベントログが発生する場合があります。