スプラッシュページ

スプラッシュページ(または ”キャプティブポータル” )は、ユーザーが実際に探しているウェブページにアクセスする前に、ユーザーが利用するクライアントデバイス上に表示されるページで、ページ上で何らかのやり取りが義務付けられているものと簡易的に定義できます。

スプラッシュページでは、ユーザー名やパスワードの入力を求めることもできますし、ユーザーがネットワークへのアクセスを許可される前に「表示と確認」を行うだけのページである場合もあります。また、有線/無線ユーザー毎にカスタマイズされたブランディング体験を提供することもできます。 例えば、スプラッシュページには、企業のロゴやそれに合う配色を表示することができます。また、スプラッシュページには、利用規約を表示することもできます。利用規約には、ユーザー同意書やプライバシーに関する声明が含まれる場合があります。

スプラッシュページに関するトラブルシューティングガイドはこちら.

Meraki MX と MR の両デバイスでは、管理者がスプラッシュページを設定できます。スプラッシュページは、両者のアクセスコントロールページで有効にすることができます。MXでは、セキュリティ & SD-WAN > 設定 > アクセス制御、 MR では、[ワイヤレス]>[設定]>[アクセス制御]で有効にできます。

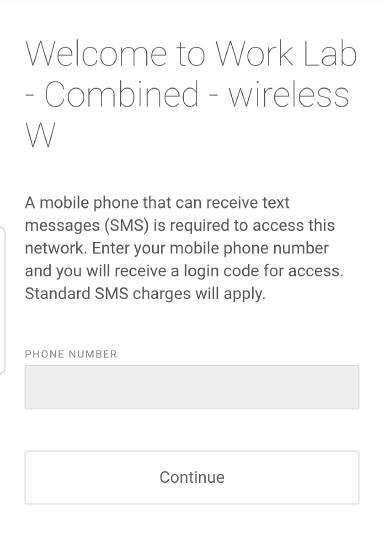

スプラッシュページを Meraki がホストすることも、外部でホストすることも可能です。下の図は、Meraki 認証を使用してユーザー名/パスワードの認証情報を要求する基本的なスプラッシュページです。

MR スプラッシュページのオプション

ダッシュボードで「ワイヤレス」>「設定」>「アクセス制御」と進み、スプラッシュページを有効にしたら、スプラッシュページで使用する認証/ネットワークアクセスの種類を選択する必要があります。クライアントデバイスは、クライアントがワイヤレスネットワークに接続後、スプラッシュページが表示されます。ネットワークへの接続オプションの詳細については、こちらを参照してください。

スプラッシュページ経由でのアクセスオプションは以下のとおりです。

-

無し (ダイレクトアクセス)

ユーザーは無線接続後すぐにネットワークへアクセスできます。

ユーザーはネットワークへアクセスするまえにスプラッシュページへアクセスし、確認する必要があります。スプラッシュページの見た目はカスタマイズできます。

このオプションでは “スポンサー email ドメイン” の設定が必要です。ゲストがスプラッシュページへアクセスすると、まず自身の名前とメールアドレスを入力し、次に選択したスポンサーEメールドメイン内の有効なスポンサーEメールアドレスを入力するよう求められます。 スポンサーメールの所有者には、ユーザーからのネットワークアクセス要求が送信され、ユーザーは所有者からの承認後ネットワークにアクセスできます。

-

Meraki 認証 / RADIUS サーバー / LDAP サーバー / Active Directory / サードパーティ認証 /

-

ネットワークへアクセスする前に、ユーザーはユーザー名とパスワードを入力する必要があります。

注: サインオンスプラッシュページは MAC ベース認証および WPA2エンタープライズ認証との併用できません。サインオンスプラッシュページを利用する場合には接続要件は オープンか事前共有鍵(PSK)方式に設定する必要があります。

-

ユーザーは電話番号を入力し、SMS経由で認証コードを入手する必要があります。試用のために認証コード 25 件分が利用できますが、それ以降はネットワーク全体 > 一般 にて Twillio アカウントの連携が必要です。

-

Cisco Identity Services Engine (ISE)認証

ユーザーは、デバイスの確認とゲストアクセスのために、Cisco ISEウェブポータルにリダイレクトされます。

ISE 認証は MAC ベース認証あるいはRADIUS サーバーを使用したWPA2エンタープライズ認証が接続要件に設定されいる場合のみ利用可能です。

-

Systems Manager Sentry の登録

Systems Manager Sentryの登録では、ネットワークへのアクセスを得る前に、接続デバイスがSystem Manager ネットワークの1つ内に登録されていることが必要です。デバイスがネットワークに接続しようとしたときに、Systems Manager ネットワーク内に登録されていない場合、デバイスには、管理者が指定したSystems Manager ネットワークにデバイスを登録するよう促すメッセージが表示されます。(下図参照)

スプラッシュページとして Systems Manager Sentry の登録を選択すると、アクセス制御ページのスプラッシュページセクションの直下に、新しいセクションが表示されます。このセクションでは、Systems Manager Sentry のさらなる設定を行うことができます。

-

登録ネットワーク: 未登録のデバイスを System Manager ネットワークへ追加する際の登録先ネットワークをドロップダウンメニューから選択します。

-

強度: それぞれの設定により、Systems Managerネットワーク内に強制的に登録されるデバイスの範囲を調整できます。

-

対象 OS : Systems Manager ネットワークへの登録を強制する必要がある各OSタイプのチェックボックスを選択します。

注: Systems Manager Sentry 認証では、事前に設定済みのスプラッシュページが表示されます。そのため、このオプションではスプラッシュページのカスタマイズはできません。

-

課金 (有料アクセス)

ユーザーは、様々な有料アクセスオプション、またはオプションの無料層(帯域幅の制限を受ける可能性があります)から選択します。スプラッシュページは下の写真のようになります。ユーザー向けの料金プランは自由に決めることができます

クライアントがネットワークアクセスを購入すると、電子メールで領収書が発行されます。返信先アドレス は、ユーザーとのやりとりに使用するメールアドレス、または請求メールの無返信設定に使用するメールアドレスです。

課金オプションは接続要件が “オープン(暗号化なし)” の場合に利用できます。また、課金ネットワークではログイン情報の共有はできません。ユーザーが別のデバイスからログインした場合、同時ログインの設定により以前のデバイスからのアクセスは取り消されます。

MX スプラッシュページのオプション

セキュリティアプライアンス> 設定 > アドレス & VLAN ページで VLANが構成されている場合、スプラッシュ設定は各 VLANに対して個別に設定できます。セキュリティアプライアンス > 設定 > アクセス制御 ページの上部にある[VLAN を選択]ドロップダウンを使用して、スプラッシュ設定を編集する VLAN を選択します。

MX デバイスのスプラッシュページネットワークアクセスオプションは、Meraki MRで利用可能なオプションと比較すると、制限されています。MXデバイスで利用可能なオプションは以下の通りです:

-

無し (ダイレクトアクセス)

ユーザーは無線接続後すぐにネットワークへアクセスできます -

クリックスルー

-

ユーザーはネットワークへアクセスするまえにスプラッシュページへアクセスし、確認する必要があります。

-

RADIUSサーバー / サードパーティ認証 /

ユーザーはネットワークへアクセスする前にユーザー名とパスワードの入力が必要です。

MXのスプラッシュページ機能は、現在、Active Directoryとの統合に対応していません。そのため、Active Directory統合を有効にすると、アクセスコントロール/スプラッシュページがメニューに表示されなくなります。

高度なSplash設定

ユーザーがスプラッシュページを通過する前の挙動について以下のオプションで設定できます。

-

Captiveポータルの強度

-

サインオンが完了するまで、すべてのアクセスをブロック: スプラッシュページを通過していないユーザーは、ウォールドガーデンに追加されたホスト以外には、ネットワークにアクセスできません。

-

サインオンする前にも非HTTPトラフィックは許可: スプラッシュページを通過していないユーザーは、ウォールドガーデンに追加されたホスト以外にはTCPポート80(HTTP)のトラフィックを送受信できませんが、その他の種類のトラフィックはどの宛先にも送受信できます。

-

この設定により、クライアントがキャプティブポータルでサインオンを行うまで、クリックスルーのスプラッシュページSSIDのアクセスファイアウォールルールがバイパスされます。このオプションはデフォルトで無効になっています。

-

ウォールドガーデン: ウォールドガーデンを有効にすると、スプラッシュページを通過する前にユーザーがアクセスできるIPアドレスとドメインのリストを指定することができます。このリストの項目は、スペースまたは改行で区切る必要があり、ドメインにはアスタリスク(*)の形でワイルドカードを含めることができます。

-

コントローラー切断時の挙動: Meraki Cloud に到達不能な場合のクライアントの扱いを指定します。3つのオプションがあります。

-

オープン: Meraki Cloud に到達不能な場合にはスプラッシュページが無効になります。

-

制限付き: 許可リストに登録されているクライアントと、既にスプラッシュページを通過しているクライアントのみネットワークにアクセスできます。

-

デフォルト :スプラッシュモードに基づいて、コントローラの切断動作を自動的に設定します。クリックスルーのスプラッシュが有効な場合、デフォルトの動作は「オープン」です。サインオンスプラッシュが有効な場合、デフォルトの動作は「制限付き」です。

-

サインオンスプラッシュページの高度設定

-

同時ログイン: 複数のデバイスで同じ認証情報を同時に使用することを許可したり、一度に1つのデバイスに制限しているときに、ユーザーが別のコンピュータにログインした場合、そのコンピュータのアクセスを取り消すことができます。

-

自己登録: (Meraki 認証でのみ使用可能)ユーザーが独自の認証情報を作成することを許可するかどうか設定できます。

Captive Portal API

Captive Portal API は、コンテンツと認証プロセスを完全に制御することで、Meraki内蔵のスプラッシュページ機能のパワーを拡張します。詳細については、Captive Portal APIに関する開発者向けドキュメントをご確認ください。

スプラッシュページのカスタマイズ

スプラッシュページを有効にした後、管理者はスプラッシュポータルのコンテンツと動作をカスタマイズすることができます。MR の場合、管理者はワイヤレス > Splashページから、このページでSSIDごとに個別のスプラッシュページを設定することができます。MXの場合、セキュリティアプライアンス>Splash ページでカスタマイズできます。

テーマ

ここでは、スプラッシュページのテーマを ”優雅”、”モダン”の中から選択することができます。また、「新規作成」ボタンを使ってカスタムテーマを作成したり、テーマの横にある灰色の鉛筆のアイコンをクリックして既存のカスタムテーマを編集することもできます。

ページの右側では、スプラッシュページのカラーパレットを設定することができます。プレビューセクションでは、さまざまなスプラッシュ要素をプレビューして、ユーザーにどのように見えるかを確認することができます。

ユーザーに動的な情報を提示するためにカスタムスプラッシュテーマで使用できる変数のリストについては、こちらを参照してください。

カスタムのSplash URL

ここでは、Meraki が提供するスプラッシュページを使用しない場合に、ユーザーがリダイレクトされるカスタムスプラッシュURLを設定できます。

カスタムスプラッシュURLの使用時にウォールドガーデンが有効になっている場合、このドキュメントで述べたように、カスタムスプラッシュページのIPおよび/またはURLをウォールドガーデンに追加する必要があります。

スプラッシュページで表示するコンテンツのカスタマイズ

Meraki でホストするスプラッシュページ内の一部の要素をカスタマイズできます。

-

ウェルカムメッセージ:スプラッシュページに表示されるカスタムメッセージを追加します。

-

Splash ロゴ: スプラッシュページに表示されるカスタムロゴを追加します。

-

Splash の言語: 英語はデフォルトの言語です。スプラッシュページの表示言語を選択/変更するには、設定 > スプラッシュページ > 「Splash の言語」オプションを使用します。

Splashの動作

ここでは、ユーザーのスプラッシュ体験に関連するオプションを設定することができます。設定は2つあります:

-

Splashの頻度:ユーザーにスプラッシュページが表示される頻度を決定します。 詳しくは、「スプラッシュページの表示頻度」の記事をご覧ください。

-

スプラッシュページ通過後のリダイレクト先: スプラッシュ処理完了時に、ユーザーが最初にリクエストしたページに移動するか、指定したランディングページに移動するかを決定します。

Splash ページの管理

Splash 認証の取り消し

スプラッシュページの認証をリセットして、設定したスプラッシュページを再びクライアントに表示させることが可能です。これは、特定のクライアントと実環境でスプラッシュページをテストする場合など、いくつかの状況で有用です。認証を取り消すには、次の操作を行います:

-

ダッシュボードから ネットワーク > クライアント にアクセスします

-

認証を取り消したいクライアントを一覧から選択します

-

“スプラッシュ” フィールドの”取り消す”ボタンをクリックすると認証が取り消されます。

-

クライアントの認証が取り消され、再度スプラッシュページが表示されます。

注: この認証を取り消す機能は、MXのスプラッシュページには表示されていますが、機能しません。

グループポリシーを作成してスプラッシュをバイパスする

ゲーム機やVoIP電話、DVRシステムなど、特定の種類のデバイスは、スプラッシュページに対応してない場合があります。これらのデバイスがスプラッシュページで設定されたSSIDに正常に接続できるようにする1つの方法は、スプラッシュページをバイパスするグループポリシーを作成して該当のクライアントに割り当てることです。

-

ダッシュボードから ネットワーク全体 > グループポリシー にアクセスします。

-

グループの追加 をクリックして、次のページでグループ名を設定します。

-

”スプラッシュ”の項目で 以下に表示されるように“バイパス” を設定します。

-

ページ下部にある”変更内容を保存” をクリックします

-

ネットワーク全体 > クライアント でグループポリシーを割り当てたいクライアントにチェックをいれます

-

”ポリシー”ボタンをクリックし、ドロップダウンメニューから “グループポリシー”を選択し、前の手順で作成したグループポリシーを選択します。

-

”ポリシーを適用” をクリックします

これにより、スプラッシュページを提供するMerakiデバイスに最新の設定が適用されると、選択されたすべてのクライアントが新しく作成されたポリシーを使用してスプラッシュページをバイパスできるようになります。